3个vlan禁止互相访问-小知识

话题:3个vlan 禁止互相访问,一台 器可以同时访问3个VLAN

问题详情:3个网段互相禁止访问题详情,但是备份 器需要同时访问题详情3个VLAN中

回答:有两种做法: 1、只使用2层 机,必须支持VLAN Trunk,做法是:三个VLAN按照端口划分, 器的网卡使用VLAN Trunk连接,相当于把 器的网卡划分出3个逻辑的网卡,分别有自己的 ,也就是设置3个IP ,分别对应3个VLAN;因为你禁止三个VLAN互访,所以,2层 机就可以了; 2、如果使用3层 机,开启路由功能,这样,缺省时3个VLAN是可以互相访问的,当然3层 机上,必须设置对应3个VLAN的端口 , 器可以放在任何一个VLAN里,或者再建一个VLAN房 器;但是需要建访问控制,做到3个VLAN不能互访,还要开放 器。 3、还有一种方式,就是 器端口可以使用MultiHome方式,但

话题:如何实现一个vlan 被多个vlan 互访,但多个vlan间禁止互访

回答:只要在 机上设置好相应的访问 则就行。 因为默认是允 访问,只要设置禁止访问 则就行。 如:rule 1 deny ip source X.X.X.X.255 destination X.X.X.X.255 例,你想让Vlan A可以访问Vlan B、C、D,而VlanB、C、D之间禁止互访。只要你设置访问 则B、C、D之间为deny就行了。

话题:4VLAN这4个VLAN上的PC是互相禁止访问的,但是能访问

问题详情:4VLAN上的PC机都能访问题详情VLAN5,然后1到4VLAN之间禁止访问题详情

回答:VLAN 5设置成trunk模式

话题:其中连接到1、2、3、4VLAN互相禁止访问,怎么样设置才

问题详情:思科3560 机划分5个VLAN,其中连接到1、2、3、4VLAN这4

回答:ip access-list extended vlan1 deny ip 12.16.2.0 0.0.0.0.255 any deny ip 12.16.3.0 0.0.0.0.255 any deny ip 12.16.4.0 0.0.0.0.255 any permit ip any any interface vlan 1 ip access-group vlan1 in ip access-list extended vlan2 deny ip 12.16.1.0 0.0.0.0.255 any deny ip 12.16.3.0 0.0.0.0.255 any deny ip 12.16.4.0 0.0.0.0.255 any permit ip any any interface vlan 2 ip access-group vlan2 in ip access-list extended vlan3 deny ip 12.16.1.0 0.0.0.0.255 any deny ip 12.16.2.0 0.0.0.0.255 any deny ip 12.16.4.0 0.0.0.0.255 any permit ip any any interface vlan 3 i

话题:h3c s3600 怎么设置一个VLAN1能访问另一个VLAN2但另一个

回答:不能。访问是双向的,数据都是双向的。你既然能访问它 必然就能访问你。 除非你在他们之间假设一个防火墙,定义 域及不按去域。从 到非 是可以的。非 到 的访问是被禁止的。 但是S36是不支持的。vlan之间是平等的 。

话题:同1台3层 的不同VLAN之间A能访问BB不能访问A访问控

问题详情:同1台3层 的不同VLAN之间A能访问题详情BB不能访问题详情A访问题详情控制列

回答:A 12.16.1.1/2 VLAN30,B 12.16.1.11/2 VLAN 20

参考回答:这也要问啊

话题:CISCO三层 机内VLAN间相互访问控制问题!

问题详情:(上面有个PIX防火墙),三层 机内有10个VLAN,现在想加

回答:每个VLAN肯定有自己的IP 段,只需添加访问控制列表允 新增VLAN 访问 VLAN1的 段,禁止新增VLAN 访问其它 段,然后将其应用在新增VLAN上即可。

话题:思科 机 访问列表 vlan

问题详情:260可以建立访问题详情列表,我不明 vlan之间又不能通信,而且建立

回答:ACL访问控制列表,允 或者禁止在 域网中某些 访问或出口。和那个 器权限和策略有点类似。vlan间不通信,但是vlan 之中 要和其它 通信就要配置这些了。2的ACL是用于 访问管理IP和SNMP端口的,不是绑定到vlan接口。机器不支持!35的65的支持。

话题:同一个Pvlan下不同的munity

问题详情:能不能让同一主vlan下的不同munity vlan 之间的主机相互访问题详情

回答:方法1.首先你的两个munity vlan必须是不同网段的,然后在primary vlan上建立一个SVI接口配置两个 ,first和secondary,并分别作为两个munity vlan host的网关,这个接口可以算作是promiscuous 端口,按理munity之间不同网段可以通过这个primary 的svi接口三层转发。方法2.在primary vlan 归属的接口里面,找一个接口作为access,然后把你的做单臂的Router 接入到此接口中,同样配置双 ,同样设置为两个munity vlan host的网关

参考回答:munity VLAN可以同处于相同munity VLAN的 munity port 通信也可以与pVLAN中的promiscuous端口通信对么? 我很久不

话题:如何在 域网中禁止访问外网

问题详情: 有 器 机 XP系统 想一部分机子只能访问题详情内网 如何设

回答:第一、可以通过软件来 ,例如前面的仁兄提到的网络 官等。 第二、可以通过你的网络硬件来 ,通过不同的设置(如设置vlan等)来做到这点。不过跟进你所描述的语气来说,估计你们 没有这些高端设备,我建议你使用软件方式来做到。 第三、至于上面有人提到的不设置DNS的方法,我不建议使用,因为你不设,人家可以自己设,要把控制权掌握在自己手上才能有效防止。

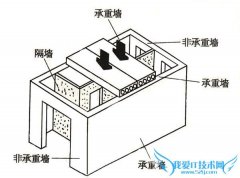

参考回答:还是补充一下VLAN的 吧..(建议使用MAC 捆绑..虽然麻烦一点..但可以避免同过修改IP 上网) VLAN,是英文Virtual Local Area work的缩写,中文名为"虚拟 域网", VLAN是 一种将 域网(LAN)设备从逻辑上划分(注意,不是从物理上划分)成一个个网段(或者 说是更小的 域网LAN),从而实现虚拟 组(单元)的数据 技术

- 评论列表(网友评论仅供网友表达个人看法,并不表明本站同意其观点或证实其描述)

-